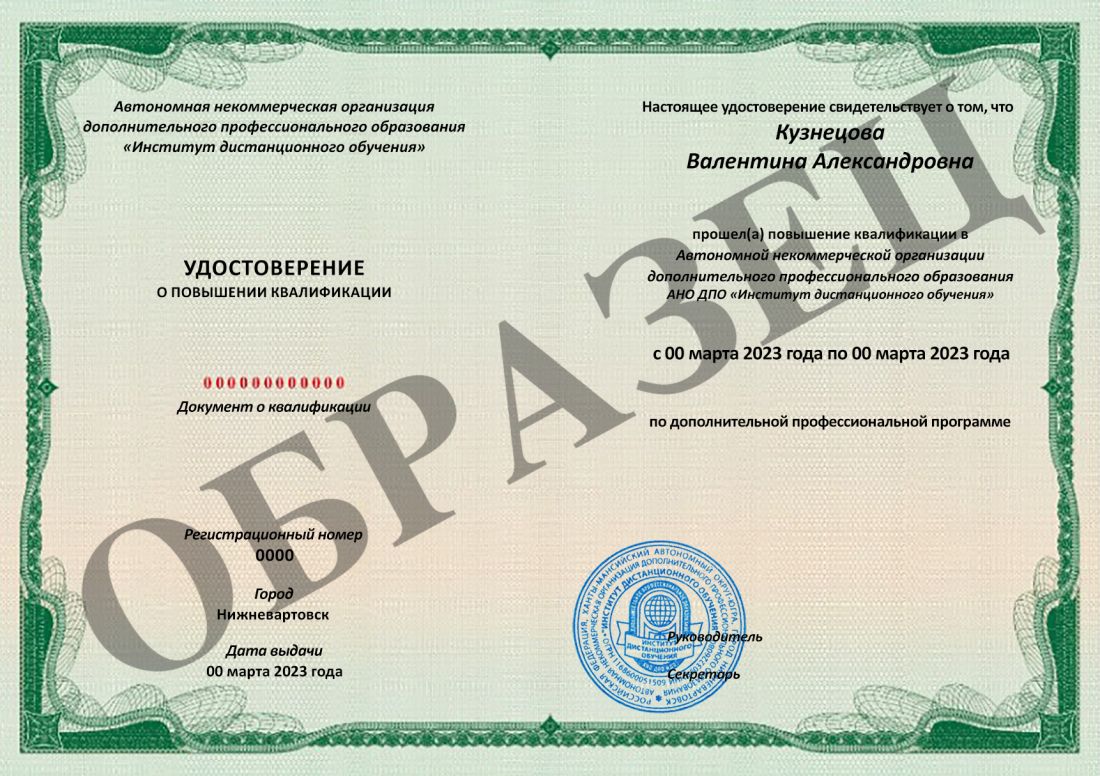

- Выдачу документов установленного образца, соответствующих законодательству РФ

- Удобное дистанционное обучение без отрыва от работы по доступным ценам

- Простоту и открытость на всех этапах сотрудничества

- Доступную подачу обучающих материалов для изучения

- Поддержку в обучении от старта и до выдачи документов

- Индивидуальные условия сотрудничества для корпоративных клиентов

Основы информационной безопасности в образовательной организации

Цель курса

Увеличение уровня знаний и совершенствование профессиональных компетенций слушателей в области информационной безопасности.

Задачи

- Расширить знания о законодательной базе в области информационной безопасности;

- Сформировать профессиональные компетенции, необходимые для обеспечения защиты информации в образовательной организации;

- Получить знания в области управления уязвимостями информационной безопасности (ИБ);

- Усвоить организационно-технические аспекты информационной безопасности.

Категории обучающихся

Специалисты и руководители служб информационной безопасности и защиты информации образовательных и иных организаций.

Прогнозируемые результаты

В результате освоения программы обучающийся должен:

Знать:

- нормативы законодательства РФ по обеспечению информационной безопасности;

- возможные источники угроз безопасности информации и средства по их предотвращению;

- виды технических каналов утечки информации;

- средства и способы защиты информации от утечки.

Уметь:

- проводить оценку качества готового программного обеспечения;

- использовать нормативную документацию по противодействию технической разведке;

- подбирать эффективные средства обеспечения информационной безопасности в информационной системе организации;

- проводить организационные мероприятия и решать технические вопросы обеспечения ИБ.

Владеть навыками:

- средствами и методами технической защиты информации;

- способами расчета и контроля показателей технической защиты информации.

Оценка качества

Итоговое тестирование.

Форма обучения

Выдаваемый документ

Учебный план курса: Основы информационной безопасности в образовательной организации

|

Наименование тем |

Всего часов |

Теория |

Самостоятельная работа |

Контроль знаний |

|

Модуль 1. Информационная безопасность. Введение |

4 |

2 |

2 |

|

|

Модуль 2. Составляющие части обеспечения информационной безопасности предприятия: стандартизация, сертификация и метрология |

5 |

2 |

3 |

|

|

Модуль 3. Обработка персональных данных в информационных системах и обеспечение их безопасности |

5 |

2 |

3 |

|

|

Модуль 4. Угрозы несанкционированного доступа к информации |

5 |

2 |

3 |

|

|

Модуль 5. Средства защиты информации от утечки по техническим каналам |

5 |

2 |

3 |

|

|

Модуль 6. Криптографическая защита информации |

5 |

2 |

3 |

|

|

Модуль 7. Использование электронного документооборота и электронной подписи в информационных системах: организационно-технические и правовые основы |

5 |

2 |

3 |

|

|

Модуль 8. Управление уязвимостями информационной безопасности (ИБ) |

4 |

2 |

2 |

|

|

Модуль 9. Защита информации в компьютерных сетях |

4 |

2 |

2 |

|

|

Модуль 10. Требования к безопасной разработке приложений в эпоху Agile |

4 |

2 |

2 |

|

|

Модуль 11. Меры безопасности информации на мобильных устройствах |

4 |

2 |

2 |

|

|

Модуль 12. Предотвращение утечек информации и защита информации ограниченного доступа |

4 |

2 |

2 |

|

|

Модуль 13. Обеспечение информационной безопасности на производстве и в управлении качеством |

4 |

2 |

2 |

|

|

Модуль 14. Защита критической информационной инфраструктуры |

4 |

2 |

2 |

|

|

Модуль 15. Методы оценки рисков информационной безопасности |

4 |

2 |

2 |

|

|

Модуль 16. Способы внедрения Стандарта ISO 27001 |

4 |

2 |

2 |

|

|

Итоговая аттестация |

2 |

|

|

Итоговый тест |

|

Итого часов |

72 |

32 |

38 |

|

|

Наименование тем |

Всего часов |

Теория |

Самостоятельная работа |

Контроль знаний |

|

Модуль 1. Информационная безопасность. Введение |

8 |

4 |

4 |

|

|

Модуль 2. Составляющие части обеспечения информационной безопасности предприятия: стандартизация, сертификация и метрология |

10 |

4 |

6 |

|

|

Модуль 3. Обработка персональных данных в информационных системах и обеспечение их безопасности |

10 |

4 |

6 |

|

|

Модуль 4. Угрозы несанкционированного доступа к информации |

10 |

4 |

6 |

|

|

Модуль 5. Средства защиты информации от утечки по техническим каналам |

10 |

4 |

6 |

|

|

Модуль 6. Криптографическая защита информации |

10 |

4 |

6 |

|

|

Модуль 7. Использование электронного документооборота и электронной подписи в информационных системах: организационно-технические и правовые основы |

10 |

4 |

6 |

|

|

Модуль 8. Управление уязвимостями информационной безопасности (ИБ) |

8 |

4 |

4 |

|

|

Модуль 9. Защита информации в компьютерных сетях |

8 |

4 |

4 |

|

|

Модуль 10. Требования к безопасной разработке приложений в эпоху Agile |

8 |

4 |

4 |

|

|

Модуль 11. Меры безопасности информации на мобильных устройствах |

8 |

4 |

4 |

|

|

Модуль 12. Предотвращение утечек информации и защита информации ограниченного доступа |

8 |

4 |

4 |

|

|

Модуль 13. Обеспечение информационной безопасности на производстве и в управлении качеством |

8 |

4 |

4 |

|

|

Модуль 14. Защита критической информационной инфраструктуры |

8 |

4 |

4 |

|

|

Модуль 15. Методы оценки рисков информационной безопасности |

8 |

4 |

4 |

|

|

Модуль 16. Способы внедрения Стандарта ISO 27001 |

8 |

4 |

4 |

|

|

Итоговая аттестация |

4 |

|

|

Итоговый тест |

|

Итого часов |

144 |

64 |

76 |

|